Cifrado de datos en reposo

Cumpla requisitos normativos y de seguridad como PCI-DSS e HIPAA, a la vez que protege sus datos de la pérdida por robo, por vulneración de seguridad, durante la reparación o como parte de la eliminación.

El cifrado no es negociable

Capacidades y beneficios

Cifrado de software AES-256

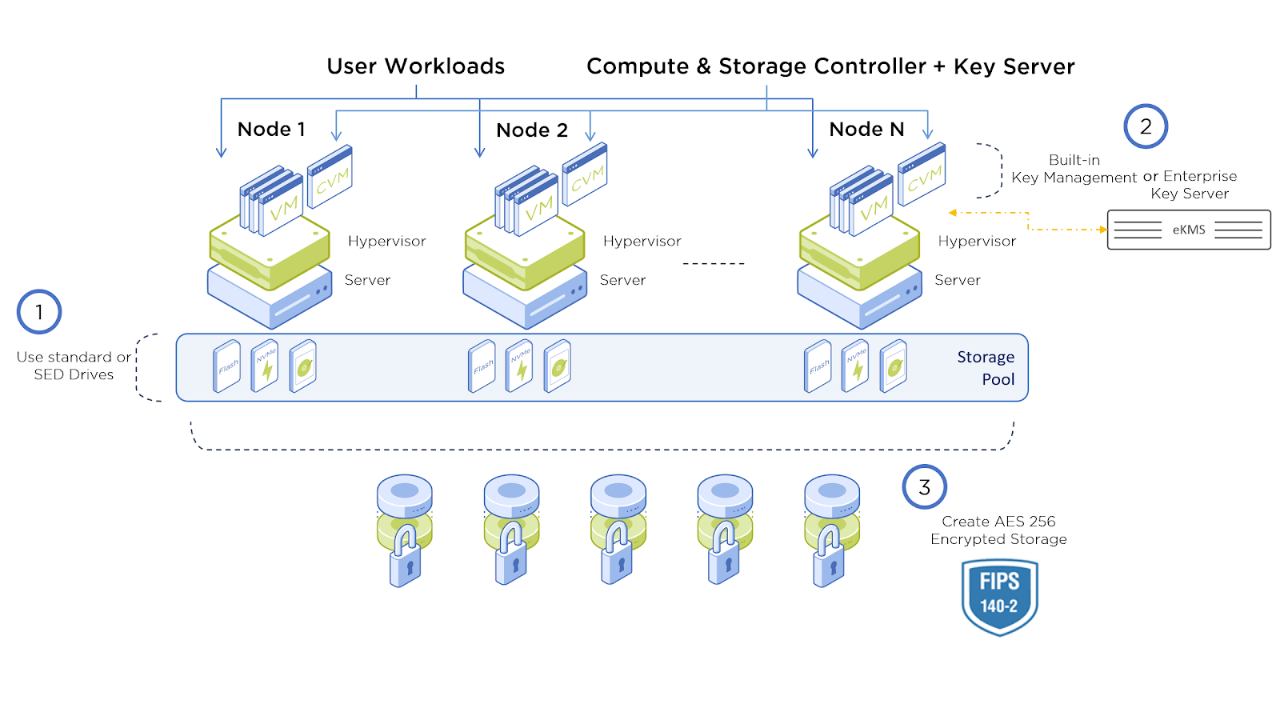

El cifrado nativo basado en software de Nutanix es una opción rentable y sencilla de implementar diseñada para Nutanix HCI. Gracias a un módulo de cifrado compatible con FIPS 140-2 de nivel 1 certificado por NIST, el cifrado de software AOS es ideal para la mayoría de casos de uso.

Gestión de claves incorporada

Nutanix proporciona seguridad de datos nativa sin ningún mandato para un administrador de claves de terceros. Almacene las claves de forma segura y elimine la necesidad de adquirir una solución de terceros.

Cifrado basado en hardware

Nutanix es totalmente compatible con los discos autocifrables (SED). Aunque son más costosos, son ideales para casos de uso en los que se requiere una solución basada en hardware para el cumplimiento de normativas o políticas. Además, Nutanix admite la doble encriptación mediante superposición de software sobre esquemas basados en hardware.

Gestión de claves empresariales

El software y el hardware de cifrado de Nutanix pueden utilizar las soluciones existentes de gestión de claves empresariales (EKM). Fácil migración entre el sistema nativo de Nutanix y la EKM.

El enfoque de Nutanix para el cifrado

Con Nutanix AOS, el cifrado de datos en reposo puede hacerse completamente en software. Aunque también es compatible, no es necesario utilizar unidades de autocifrado (SED) ni una solución de gestión de claves (KMS) externa.

Al no tener que instalar o gestionar nada adicional, puede agregar cifrado de datos conforme a FIPS a su entorno HCI en cuestión de minutos.

Más información

Servicios y productos relacionados

Pruebe y evalúe la infraestructura hiperconvergente

¡Pruebe hoy mismo la infraestructura hiperconvergente líder del sector!